В последний раз я тестировал программное обеспечение для песочницы системы в эпоху XP. Я помню такие программы, как ShadowGuard, если моя память обслуживает меня хорошо, и Deep Freeze, предназначенные для создания уровня виртуальной файловой системы, в который будут вноситься изменения во время вашего активного сеанса, а затем при следующей перезагрузке они будут очищены до чистого состояния. По сути, это система только для чтения с возможностью выборочной модификации.

Для приложений вы, возможно, хотели что-то менее сложное, а для тех, кто в этом нуждался, была Sandboxie. Так получилось, что мне так и не удалось попробовать приложение, ни в первые дни, ни позже после его приобретения, но теперь, попробовав Windows Defender Application Guard (безуспешно) в Windows 10 Home, я решил еще раз взглянуть на эту программу.. Итак, давайте проведем тест и обзор Sandboxie. Построим нам замок безопасности!

Установка и настройка

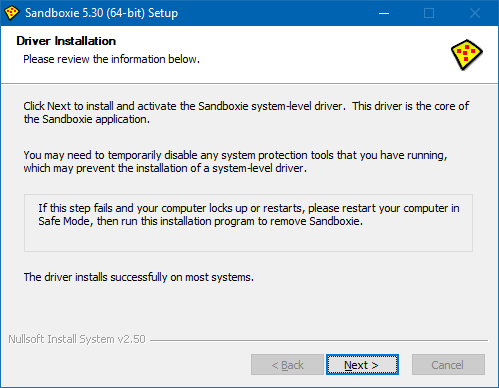

Установка не сложна, но требует, чтобы вы уделяли внимание тому, что делаете. Основная часть установки – это драйвер Sandboxie, который выполняет всю магию в фоновом режиме. У меня не было проблем с этим на компьютере с Windows 10 Home – я не использовал какое-либо другое программное обеспечение для обеспечения безопасности, кроме встроенных средств Mitigation Protections.

При первом запуске Sandboxie просканировал программное обеспечение в моей системе и спросил меня, применять ли различные параметры конфигурации. Я не уверен, что это делает на данном этапе, но я позволил шагу завершиться. Ну, это не значит, что у вас есть возможность не нажимать ОК, но вы можете удалить показанные записи.

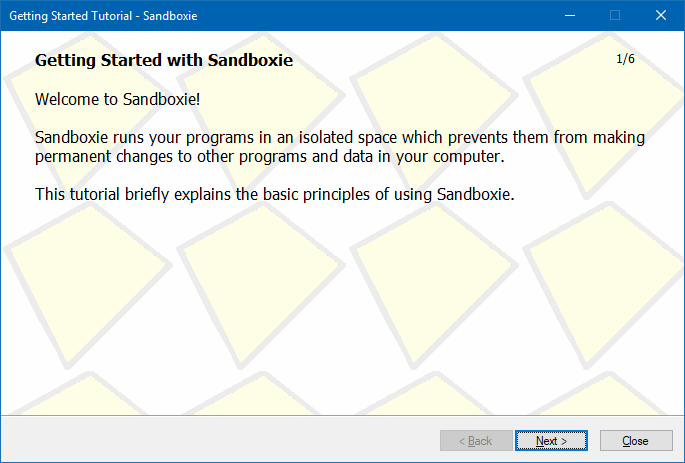

Руководство

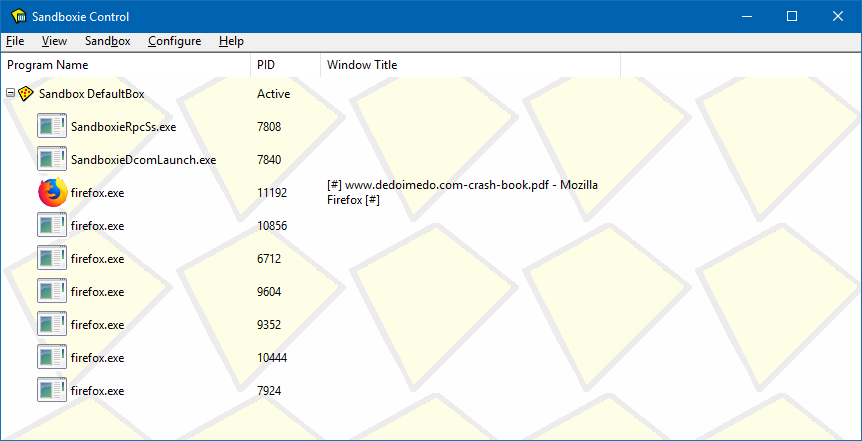

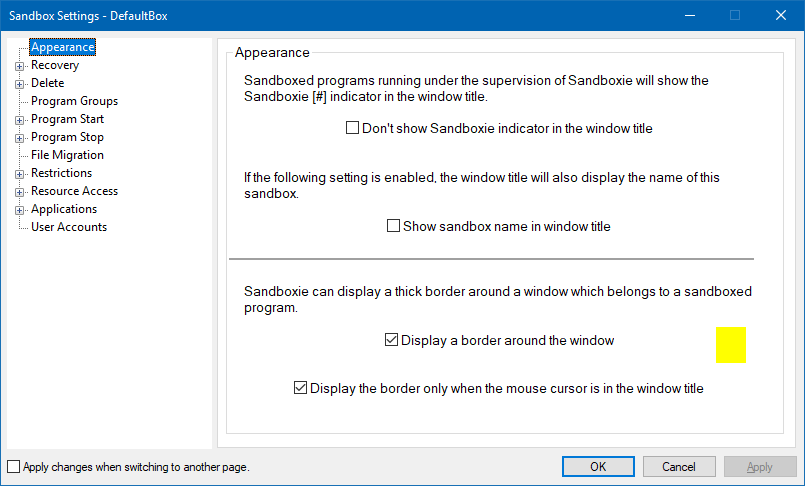

Поскольку использование Sandboxie нетривиально, программа начинается с учебника. Вас попросят выполнить несколько шагов, чтобы вы познакомились с тем, как работает приложение. Я нашел волшебника несколько неуклюжим, и я понял, что дает, только после того, как я его завершил, так сказать. TL; DR, у вас будет ярлык в формате Sandboxie для вашего веб-браузера по умолчанию на рабочем столе, и если вы запустите его, ваш браузер (в данном случае Firefox) запустится в изолированном режиме. Основной интерфейс программы представляет собой своего рода диспетчер задач, и он покажет вам все ваши изолированные приложения, сгруппированные по их контейнерам (позже вы можете настроить разные песочницы). Когда программа работает под Sandboxie, вы можете идентифицировать ее по префиксу [#] и суффиксу в заголовке (нетривиально, поскольку не все программы показывают заголовки),

Играя в песке

Я начал пользоваться программой и вскоре узнал, что в ней есть функция под названием «Немедленное восстановление». Если вы скопируете файл в одну из заранее определенных папок, вы сможете «восстановить» их из песочницы в свою реальную систему. По умолчанию Sandboxie изолирует приложения, работающие внутри нее, от внешней файловой системы, поэтому, если вы закроете их, все изменения будут потеряны (например, загрузки). Это похоже на запуск браузера в реальном сеансе Linux, где у вас нет постоянства, и изменения исчезнут после перезагрузки. Если вы не знаете, что такое Linux, проигнорируйте последнее предложение.

Закрыть означает, что вы просто сохраняете файл внутри изолированного сеанса; не очень интуитивно понятный.

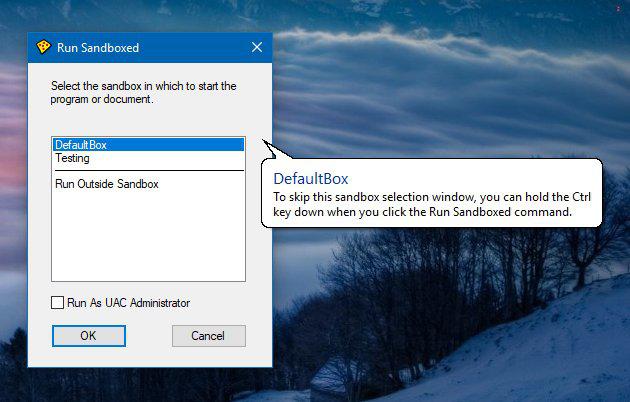

По умолчанию у вас будет ярлык для браузера по умолчанию, но вы можете запустить любую программу, щелкнув правой кнопкой мыши. Затем у вас будет возможность выбрать желаемый (песочный) ящик.

Программа вела себя хорошо. Например, я не мог видеть историю просмотров или закладки ни в Firefox, ни в Chrome во время работы в песочнице, и я не заметил никакого снижения производительности или конфликтов с плагинами или расширениями или воспроизведением мультимедиа. Но в Chrome у вас нет заголовка, поэтому нет никаких признаков того, что вы работаете в песочнице, если вы не наведете курсор мыши.

Настройки и другие настройки

Вскоре я обнаружил, что есть несколько способов настроить конфигурацию Sandboxie. Если вы щелкните правой кнопкой мыши процесс, указанный в песочнице, вы можете внести некоторые изменения в его поведение. Но это эффективно только для вашего текущего сеанса. Затем у вас также есть глобальные настройки. Это несколько сбивает с толку.

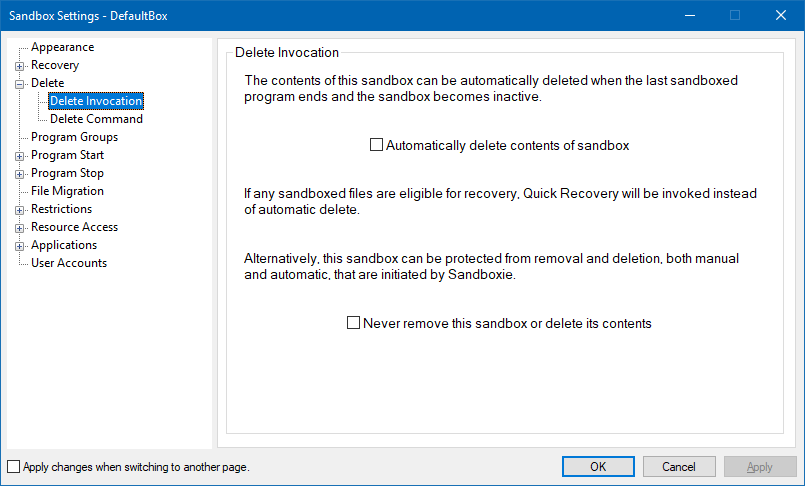

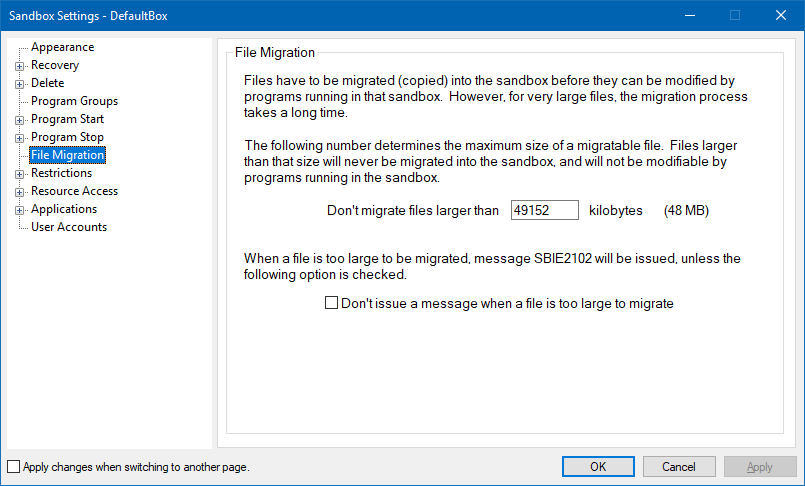

Было немного сложно найти глобальные настройки для каждой песочницы, но я нашел их. Затем у вас есть очень длинный список параметров, которые вы можете настроить, включая внешний вид, то, как и если вы восстанавливаете или удаляете файлы, группировку программ (например, браузеры на основе Firefox или Chromium) и перенос файлов в песочницу.. Я нашел некоторые параметры довольно сложными, потому что в объяснениях используется формат not. Поэтому вам нужно перевернуть свой мозг, чтобы понять, что на самом деле произойдет.

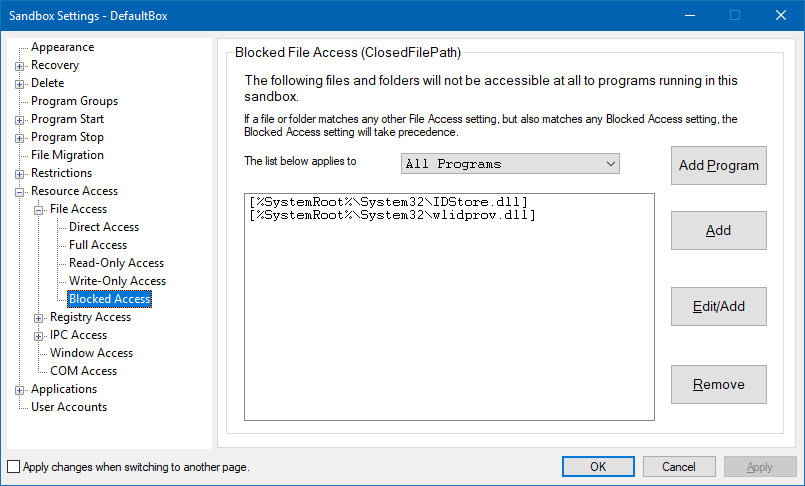

Далее у вас есть длинный подробный список ограничений и прав доступа. Вы можете решить, какой тип ресурсов будет у приложений песочницы (для этого конкретного окна). Вы можете использовать очень точно настроенный список разрешений, включая то, какие файлы можно читать или записывать, какие файлы будут недоступны, сетевые порты и многое другое. Опять же, используя аналогию с Linux, это похоже на написание правил AppArmor или SELinux, и это нетривиальная задача. Вам действительно нужно хорошее понимание внутреннего устройства системы, чтобы иметь возможность вносить здесь изменения, не ставя под угрозу вашу безопасность и не нарушая работу ваших приложений – или даже вашей системы. Да, если вы не будете осторожны, вы можете заблокировать себя из Windows. Например, перечисленные ниже библиотеки DLL – что они значат для обычного пользователя?

Все становится еще сложнее, когда вы начинаете смотреть на реестр, IPC или COM. Это настоящая занудная территория, и если вы полностью не понимаете, что такое типичное отображение памяти процесса Windows, вам даже не следует смотреть на этот раздел.

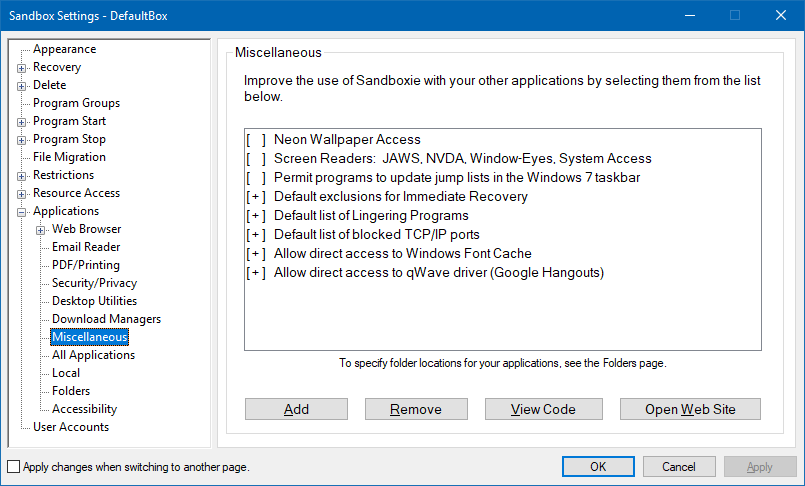

Параметр «Приложения» открывается в виде сверхдлинного списка категорий с различными правилами по умолчанию, которые вы можете добавлять или удалять. Вы можете настраивать браузеры, программы чтения электронной почты, программное обеспечение PDF и многие другие приложения и инструменты отдельно. Опять же, я обнаружил, что многие правила / объяснения трудны для понимания. Например, если правило написано, но у него нет знака, означает ли это, что оно заблокировано? Или просто правило можно настроить? Или исключения по умолчанию для немедленного восстановления. Что это значит? Типы файлов или местоположения, которые будут восстановлены? Или они будут исключены?

У вас также есть возможность редактировать конфигурацию программы через ini-файл, что кажется немного устаревшим, но оно есть для тех, кто нуждается в скорости и необычных действиях. В целом, деталь конфигурации оставляет желать лучшего, а также подчеркивает ее сложность.

Как это соотносится с другими методами?

Ну, я задаю тот же вопрос, который задавал в статье App Guard. Если вы используете браузеры, в которых уже есть возможности песочницы, если вы используете защиту от эксплойтов, если вы используете такое расширение, как Noscript, а также, возможно, работаете под стандартной (ограниченной) учетной записью, насколько ценным является что-то вроде этот?

Первое, что приходит в голову – произвольное выполнение кода, но все вышеперечисленное однозначно ограничивает его применимость. Второй и гораздо более важный вопрос: где ломается модель песочницы? И ответ на это – пользователь. Действительно, во время тестирования я заметил, что у вас есть возможность сохранять файлы в папки без тестовой среды, и в этом заключается проблема. Если вы пропустите плохой файл, вы в конечном итоге сможете использовать его неограниченно. Возможно, это не нанесет никакого ущерба в изолированном сеансе, но это будет позже, особенно если вы не заметите «плохих» симптомов и убедитесь, что это безопасно. Фактически, наличие мощного инструмента безопасности может даже снизить ваше чувство самосохранения.

Затем у вас также есть возможность повозиться с настройками песочницы и внести изменения – добавить или удалить доступ к файлам и реестру, определить папки для немедленного восстановления и т.д. Если вы не очень опытны, вы потенциально можете создать пробел в своей песочнице. Это становится еще более очевидным, если у вас действительно есть проблема с удобством использования (в результате ограничений безопасности), а затем вы пытаетесь ее обойти. Теперь это не проблема с песочницей, а общая. Это парадокс безопасности программного обеспечения. Если вы недостаточно квалифицированы, чтобы использовать программное обеспечение в полной мере, вы вряд ли получите от него пользу, но если да, то, скорее всего, оно вам не понадобится.

Вот почему я считаю EMET или Exploit Guard чрезвычайно ценными. В некоторых случаях они могут помешать вашему использованию в результате применяемых мер (очень редко, но возможно ), но это будет сделано без классификации программного обеспечения как хорошего или плохого. Вместо этого это делается на гораздо более низком уровне – хорошие или плохие инструкции или доступ к памяти. Exploit Guard не делает различий между плохим программным обеспечением и хорошим программным обеспечением, написанным плохо.

Точно так же, если вы используете стандартную учетную запись, вы ограничены в своих возможностях. И это не имеет ничего общего со случайным hax0r, пытающимся вас обмануть, или чем-то в этом роде. Это гораздо более примитивно, чем это. У вас нет права изменять многие системные настройки. Период. Неважно, преднамеренно это, по ошибке или что-то еще. Это невозможно.

Вернемся к Sandboxie. По умолчанию он делает много хороших вещей, и если вы не возитесь, у вас должен быть разумный уровень дополнительной безопасности. Но тогда Sandboxie не ограничивает то, что происходит в песочнице, и не препятствует запуску кода или предотвращает копирование данных из песочницы. Более того, у вас есть возможность подправить и изменить настройки, которые потенциально могут открыть дыры в механизме изоляции. Судя по тому, что мне удалось протестировать, Sandboxie хорошо изолирует интернет-программы от системы, но не ограничивает доступ к интернет-данным, таким как ваша активность в браузере.

Вывод

Sandboxie – хорошая, надежная программа. Он предлагает продвинутым пользователям высокую степень гибкости в настройке контейнеров с низким уровнем привилегий для ненадежного и доступного в Интернет программного обеспечения. Вы можете изолировать эти приложения таким же образом, как работают мобильные операционные системы. За исключением того, что Sandboxie сделала это много лет назад. Кроме того, если вам не нравится, как работает механизм изоляции, или одна из программ не ведет себя или работает неправильно, вы можете легко выполнить ее вне контекста песочницы, а Боб – ваш дядя.

Однако у Sandboxie есть ограничения. Установка и настройка далеко не тривиальны и требуют твердого уровня понимания системы, устройств, доступа и тому подобного. Это может превратить использование Sandboxie в обузу. Наконец, Sandboxie ограничивает привилегии, но не дезинфицирует их, что означает, что если есть утечка памяти в контексте работающего приложения (то есть незаконная инструкция какого-либо вида), Sandboxie не остановит это. Или запретить вам копировать файл, который вы скачали из Интернета, из контейнера. Это означает, что Sandboxie имеет смысл, когда вы не доверяетечто вы делаете, а не когда делаете. Я считаю, что его ценность заключается в тестировании приложений и в том, что вам нужно бесконтрольно бродить по дикому Интернету. В общем, рекомендуется и стоит проверить. Возможно, в будущих версиях будет упрощенный интерфейс и более интуитивный поток управления доступом. Береги себя.

Ура.

Источник записи: https://www.dedoimedo.com