Мой блог «Оставляя работу позади» был взломан в апреле. Это то, о чем вы читаете достаточно часто, но никогда не ожидаете, что случится с вами, пока не станет слишком поздно. Честно говоря, я не считал себя главным кандидатом – я писал о безопасности WordPress достаточно часто, чтобы принять множество превентивных мер. Однако эти меры явно не были достаточно всеобъемлющими.

Я не хочу снова проходить через взлом. Существует так много причин, по которым простой веб-сайта вреден для вашего блога / бизнеса: хотя потеря трафика и потенциальный доход являются двумя наиболее очевидными, я не могу преуменьшить количество времени, которое я потерял на восстановление сайта, и количество стресса, которое он испытывал. вызвал меня.

В этом посте я хочу рассказать, что случилось с моим сайтом, и сообщить вам, что я с тех пор сделал для повышения безопасности своего сайта.

Как взломали: Моя история

Я проснулся в четверг 18 апреля и обнаружил, что мой сайт не работает уже несколько часов. Я немедленно связался со своим хостинг-провайдером, Westhost, который сообщил мне, что их брандмауэр ModSecurity обнаружил необычную активность на моем сайте и немедленно отключил его в качестве меры предосторожности. Запустив первоначальное восстановление на сайте, я сразу увидел, что он был взломан. Хотя изменения были относительно незаметными, было достаточно ясно, что какие-то недобросовестные люди подкрадывались.

Оказывается, огромное количество сайтов WordPress тоже было взломано, и Westhost лишился работы. К счастью, они делают ежедневные резервные копии сайта, и на следующий день я снова был в сети с версией моего сайта, которая была максимально приближена к текущей.

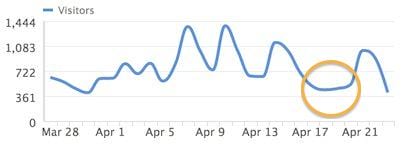

Вот как этот взлом повлиял на мой трафик:

Чтобы представить себе график выше, трафик на этой неделе упал примерно на 30% по сравнению с предыдущей неделей. Теоретически это означало падение доходов на 30%.

Справедливости ради стоит сказать, что я стремился (в меру своих возможностей) сделать так, чтобы такой взлом не повторился. Я немедленно принял меры.

Мои ближайшие шаги

Первое, что я сделал, – это удостоверился, что выполняю шаги, описанные в моем недавнем сообщении о защите вашего веб-сайта WordPress.

Это были абсолютные основы: обновление моих тем и плагинов, обеспечение того, чтобы у меня была последняя резервная копия, обеспечение того, чтобы мой профиль по умолчанию не был назван «admin», изменение моего пароля и проверка плагинов безопасности на моем сайте. С этими предметами настало время двигаться дальше.

Я не питаю иллюзий, что мой сайт теперь на 100% безопасен – в конце концов, 100% безопасного сайта не существует. Сказав это, я знаю, что это намного безопаснее, чем было раньше, и я буду продолжать исследовать меры безопасности сайта сейчас и в будущем. Пока это то, что я сделал.

1 Я установил VaultPress

Для тех из вас, кто не знает, VaultPress – это полностью автоматизированное решение для резервного копирования и обеспечения безопасности WordPress. Он принадлежит компании Automattic, де-факто «владельцам» WordPress.

Пользуясь VaultPress в течение нескольких дней, я не могу поверить, что я был настолько дешев, что не потратил деньги на услугу заранее. Их базовый пакет начинается с 15 долларов в месяц – я заплачу его за душевное спокойствие в любой день недели.

Фактически, я выбрал их премиум-пакет (40 долларов в месяц), который включает:

- Резервное копирование в реальном времени

- Автоматическое восстановление сайта в один клик

- Архивы, статистика и журнал активности

- Приоритетное аварийное восстановление

- Приоритетная «Консьерж-поддержка»

- Ежедневное сканирование безопасности

- Уведомления о безопасности

- Устранение угроз в один клик

- Помощь при переносе сайта

По сути, они вас прикрывают.

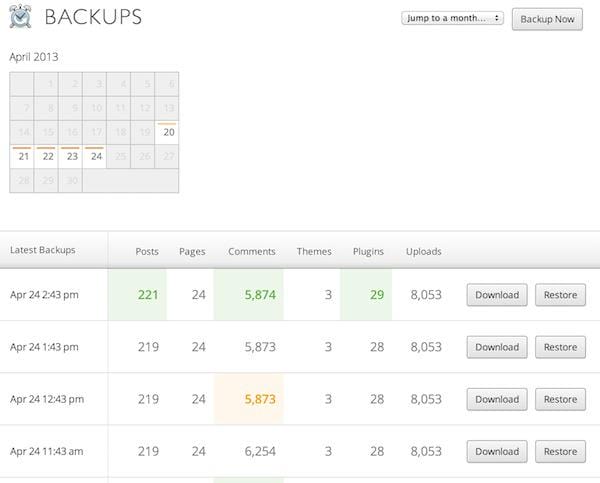

Хотя VaultPress не может гарантировать безопасность вашего сайта от хакеров, он в значительной степени может гарантировать, что ваш сайт можно будет относительно легко восстановить. Есть что-то очень успокаивающее в просмотре ежечасных снимков ваших сайтов, хранящихся на серверах VaultPress:

Хотя существует множество бесплатных решений для резервного копирования, я не думаю, что что-то может сравниться с относительным спокойствием, которое я получаю от VaultPress. У них есть 90 снимков моего сайта, доступных для восстановления прямо сейчас, из которых самый последний сделан всего двадцать минут назад. Я знаю, что мой сайт в их руках.

2 Я управлял своими профилями

Хакер потенциально может получить доступ к вашему сайту из любого профиля администратора в вашем бэкэнде WordPress, а не только из того, который вы используете. Когда я загрузил свои профили, я увидел, что у меня есть еще три профиля – профиль гостя и два других профиля для (заслуживающих доверия) людей, которым я дал доступ к моему сайту.

Я начал с закрытия этих двух профилей и изменения роли профиля гостя на Автор. Я бы посоветовал вам сделать это – создавайте столько профилей администратора, сколько абсолютно необходимо. Кроме того, вы, конечно же, должны убедиться, что каждая учетная запись имеет подходящий случайный и уникальный пароль и что указанные пароли регулярно меняются.

Бывают случаи, когда вам нужно разрешить людям (например, вашему веб-дизайнеру) доступ к вашему сайту. В таких ситуациях я советую вам создать для них профиль с новым паролем, а затем удалить этот профиль, как только в нем отпадет необходимость.

Всегда думайте о точках входа на ваш сайт и о том, действительно ли они необходимы.

3 Я изменил свои пароли

Вы можете подумать, что это был очевидный шаг, но на самом деле я не говорю о своих паролях WordPress. Хотя я их изменил, я также был уверен, что поменяю все пароли для особо важных учетных записей, то есть:

- Gmail

- Моя учетная запись хостинга

- Amazon Associates

- И т.д

Если вам интересно, почему я сделал этот шаг, просто рассмотрите историю Мата Хонана, вся цифровая жизнь которого была разрушена хакерами, которые изначально взломали его учетную запись Amazon. Если вы в какой-то мере чувствуете себя пресыщенным онлайн-безопасностью, то эту статью необходимо прочитать.

Рассмотрим эту простую цепочку: хакер получает доступ к вашей учетной записи электронной почты, из которой вы недавно отправили электронное письмо своему веб-дизайнеру с данными для входа на свой сайт WordPress. Это все, что им нужно, чтобы получить доступ к вашему сайту и делать то, что им заблагорассудится. Взлом может быть таким элементарным.

4 Я перешел на SFTP

Вот кое-что, что вы можете не знать: любые данные, которые вы передаете по FTP (включая ваше имя пользователя и пароль), полностью не зашифрованы. Таким образом, любой, кто сможет перехватить FTP-передачу, сможет получить ваши данные для входа и получить доступ к вашей учетной записи.

Это не только позволяет им добавлять и удалять файлы по своему усмотрению, но они также могут получить доступ к вашей базе данных WordPress через phpMyAdmin и, в конечном итоге, войти на ваш сайт.

Проще говоря, не имеет значения, насколько безопасен прямой доступ к вашему сайту WordPress, если хакеры могут проникнуть через FTP. Таким образом, я настоятельно рекомендую вам отключить доступ по FTP к вашему сайту и передачи файлов с использованием альтернативного протокола SFTP, который делает шифровать данные. Любой хороший хостинг-провайдер сможет вам в этом помочь.

Кстати о хостинг-провайдерах…

5 Обдумайте, подходит ли ваше хостинговое решение.

Я рад, что я с Westhost. Именно их брандмауэр ModSecurity обнаружил взлом в первую очередь и закрыл мой сайт до того, как мог быть нанесен серьезный ущерб. Они также выполняют автоматические ежедневные резервные копии (которые использовались для восстановления сайта) и имеют для загрузки поддержку клиентов.

Можете ли вы сказать то же самое о своем хостинг-провайдере? Есть так много отличных вариантов, что вы были бы безумны, если бы остановились на провайдере, которым вы недовольны. Вы можете подумать о переходе на одно из решений управляемого хостинга (например, WPEngine ), как это недавно сделал WPExplorer.

Независимо от вашего выбора, обязательно узнайте, какие меры безопасности они принимают. Учтите меры, которые я предпринял выше, и убедитесь, что они совместимы с вашим хостинговым решением.

Мораль этой истории такова: не поступаться безопасностью. В конце концов, безопасность вашего сайта важнее всего остального. Нет смысла иметь отличный контент или блестящий новый дизайн, если никто не может этого увидеть, потому что ваш сайт был разорван безжалостными хакерами.

Подлые типы, у которых нет ничего лучшего в своей жизни, чем взламывать чужие сайты, в ближайшее время не исчезнут. Чем раньше вы примете это и примете разумные меры для защиты своего сайта от атак, тем лучше для долгосрочной безопасности ваших онлайн-активов.

Хотелось бы знать, что вы думаете о принятых мною мерах. Есть ли какие-то дополнительные рекомендации? Напишите нам в комментариях!

Источник записи: https://www.wpexplorer.com